运维

Tcpdump抓包工具

tshark抓包工具

Ansible

Ansible配置

Ansible-远程命令模块( command / script / shell )

Ansible-常用模块

PlayBook

PlayBook-变量

PlayBook-条件/循环

PlayBook-Tags

PlayBook-常用脚本

Ansible-Vault(数据安全)

Ansible-API

Ansible实践

JMeter测试软件

JMeter性能指标

Curl

综合分析工具

磁盘/IO工具

网络分析工具

JAVA分析工具

更换硬盘

Linux启动流程

安装问题

GURB加密

修改默认启动项

Root密码忘记

重装内核、GRUB

Too many open files错误

误删文件,内存恢复

Read-only file system错误

本文档使用MrDoc发布

返回首页

-

+

Ansible实践

2022年5月9日 11:01

admin

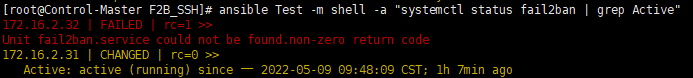

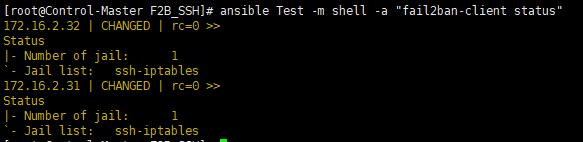

#SSH防暴力破解 ##一、批量fail2ban #安装fail2ban ansible Test -m yum -a "name=fail2ban state=latest" ##二、添加ssh的屏蔽策略 #配置(/root/F2B_SSH/jail.conf) [ssh-iptables] enabled = true filter = sshd action = iptables[name=SSH, port=22, protocol=tcp] logpath = /var/log/secure maxretry = 3 findtime = 300 bantime = 24h --- #执行替换命令 ansible Test -m template -a "src=/root/F2B_SSH/jail.conf dest=/etc/fail2ban/jail.conf" ##三、启动服务并设置开机启动 ansible Test -m systemd -a "name=fail2ban enabled=yes state=started" ##四、查看服务 ansible Test -m shell -a "systemctl status fail2ban | grep Active"  ##五、fail2ban规则操作 #重载规则 ansible Test -m shell -a "fail2ban-client reload" #查看规则状态 ansible Test -m shell -a "fail2ban-client status"  #查看指定规则状态 ansible Test -m shell -a "fail2ban-client status ssh-iptables"  #解禁IP ansible Test -m shell -a "fail2ban-client set ssh-iptables unbanip 192.168.1.8" ---

分享到: